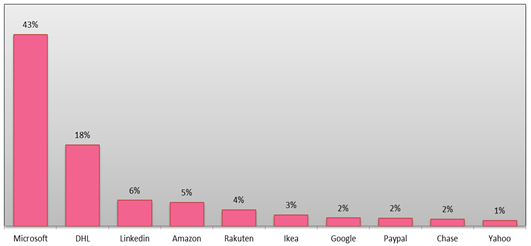

Microsoft oraz DHL wciąż wśród najpopularniejszych marek wykorzystywanych przez hakerów. Trzecia pozycja w 2020 roku przypadła LinkedInowi – ujawnia najnowszy Brand Phishing Report przygotowany przez firmę Check Point. To zestawienie światowych marek, które najczęściej używane są przez cyberprzestępców do kradzieży danych osobowych lub danych uwierzytelniających płatności.

W 4 kwartale 2020 roku Microsoft ponownie był najczęściej wykorzystywaną marką w atakach cyberprzestępczych. 43% wszystkich prób phishingu z wykorzystaniem popularnych marek dotyczyło właśnie giganta technologicznego z Redmond. To wzrost o 19% w porównaniu do wcześniejszego kwartału 2020 r. Firma kurierska DHL utrzymała swoją pozycję będąc drugą marką w zestawieniu, z 18% udziałem we wszystkich próbach tego typu phishingu.

Hakerzy najchętniej wyłudzają informacje podszywając się pod firmy technologiczne, kurierskie oraz sprzedaży detalicznej.

– W czwartym kwartale 2020 r. przestępcy zintensyfikowali próby kradzieży danych osobowych, podszywając się pod wiodące marki. Nasze dane jasno pokazują, jak zmieniają się taktyki phishingu, aby zwiększyć swoje szanse na sukces – powiedziała Maya Horowitz, dyrektor ds. analizy zagrożeń i badań w dziale produktów firmy Check Point – Jak zawsze, zachęcamy użytkowników do zachowania ostrożności przy ujawnianiu danych osobowych i poświadczeń do aplikacji biznesowych oraz do dwukrotnego zastanowienia się przed otwarciem załączników lub łączy do wiadomości e-mail, zwłaszcza e-maili, do których przypisuje się firmy, takie jak Microsoft lub Google – dodaje.

W atakach phishingowych cyberprzestępcy próbują imitować oficjalną witrynę internetową znanej marki, używając podobnej nazwy domeny lub adresu URL oraz łudząco podobnego projektu witryny internetowej. Link do fałszywej strony internetowej może zostać wysłany do wybranych osób pocztą elektroniczną lub SMS-em. Użytkownik może zostać też przekierowany na taką stronę podczas przeglądania sieci lub za pomocą fałszywych aplikacji mobilnych. Warto zwrócić uwagę, że złośliwa witryna często zawiera formularz mający na celu kradzież danych logowania użytkowników, szczegółów płatności lub innych danych osobowych.