Linux pod ostrzałem hakerów! Eksperci z Check Point Research (CPR) wykryli kampanię wykorzystującą luki w systemach Linux. Celem cyberprzestępców ma być stworzenie potężnego botnetu zdolnego do zbierania informacji, podsłuchiwania sieci czy organizowania ataków DDoS. Do przeprowadzania swoich działań hakerzy wykorzystują nową wersję złośliwego oprogramowania o nazwie FreakOut.

Wykryta przez ekspertów z Check Point Research kampania ataków na systemy Linux, wykorzystująca nowy wariant złośliwego oprogramowania o nazwie „FreakOut” zagraża milionom użytkowników Linuksa. Choć systemy oparte na Linuksie zainstalowane są na mniej niż 2% wszystkich urządzeń desktopowych, platforma jest szczególnie popularna wśród programistów czy instytucji naukowych.

Jak wskazują specjaliści, każde z zainfekowanych urządzeń może zostać wykorzystane jako platforma do przeprowadzania kolejnych cyberataków, takich jak wykorzystanie zasobów systemowych do wydobywania kryptowalut, rozprzestrzenianie szkodliwych plików poprzecznie w sieci firmowej, czy przeprowadzanie ataków na cele zewnętrzne, w tym ataki DDoS, dzięki połączeniu komputerów w potężny botnet IRC (czyli zbiór maszyn zainfekowanych złośliwym oprogramowaniem, które można zdalnie kontrolować).

Zastosowany w ataku malware FreakOut wykorzystuje stosunkowo niedawno odkryte luki w zabezpieczeniach programów takich jak:

- TerraMaster TOS (TerraMaster Operating System) – znany dostawca urządzeń do przechowywania danych (wykorzystanie CVE-2020-28188);

- Zend Framework – popularna kolekcja pakietów bibliotecznych, używana do tworzenia aplikacji internetowych (CVE-2021-3007);

- Liferay Portal – bezpłatny portal dla przedsiębiorstw o otwartym kodzie źródłowym, z funkcjami tworzenia portali i witryn internetowych (CVE-2020-7961).

Pozytywną informacją jest to, że odpowiednie łatki zabezpieczające są już dostępne dla wszystkich ww. platform. Eksperci Check Pointa zalecają użytkownikom pilne zaktualizowanie programów w celu załatania groźnych luk.

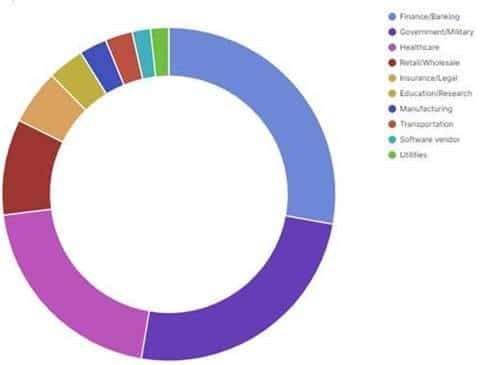

Do tej pory badacze Check Pointa byli w stanie wyśledzić 185 systemów zainfekowanych złośliwym oprogramowaniem. Ponadto wykryli ponad 380 dodatkowych prób ataków, które zostały powstrzymane przez rozwiązania Check Pointa. Ponad 27% prób ataku miało miejsce w samych Stanach Zjednoczonych. Ataki miały również miejsce m.in. w Wielkiej Brytanii, Włoszech, Holandii i Niemczech. Głównymi branżami docelowymi były finanse i administracja.

Wykres1. Branże zaatakowane przez FreakOut: Finanse i bankowość (26,47%), Administracja i wojskowość (23,53%), Opieka zdrowotna (19,33%), Hurt i detal (8,82%), Prawo i ubezpieczenia (5,04%), Edukacja i badania (3,36%), Produkcja (2,52%), Transport (2,52%).

– Zidentyfikowaliśmy trwająca kampanię cyberataków skierowaną do konkretnych użytkowników Linuksa. Osoba stojąca za atakiem jest z pewnością bardzo doświadczona w cyberprzestępczości i jednocześnie bardzo niebezpieczna. – komentuje odkrycie Adi Ikan, szef działu badań cyberbezpieczeństwa sieci w Check Point. – Fakt, że niektóre z wykorzystanych luk w zabezpieczeniach zostały niedawno opublikowane, stanowi dla nas dobry przykład podkreślający znaczenie ciągłego zabezpieczania sieci za pomocą najnowszych poprawek i aktualizacji. Szybkość reakcji jest w tym wypadku bardzo istotna i pozwala na utrzymanie bezpieczeństwa sieci. Gorąco zachęcam wszystkich użytkowników do łatania podatnych na ataki frameworków TerraMaster TOS, Zend Framework i Liferay Portal.