W świecie cyfrowym ransomware pozostaje jednym z najpoważniejszych i najbardziej kosztownych zagrożeń, które nieustannie ewoluuje, stanowiąc wyzwanie zarówno dla organizacji, jak i specjalistów ds. cyberbezpieczeństwa. Wciąż mamy do czynienia z nowymi wariantami tego złośliwego oprogramowania wykorzystującego coraz bardziej zaawansowane techniki, aby przechytrzyć istniejące zabezpieczenia i maksymalizować szkody. W ostatnim czasie uwagę zespołu badawczego Cisco Talos przyciągnął ransomware Interlock — stosunkowo nowy gracz na scenie cyberzagrożeń, który wyróżnia się wysokim poziomem zaawansowania technicznego oraz unikalnym podejściem do prowadzenia ataków.

Na skróty:

Czym jest Interlock?

Interlock nie tylko skutecznie szyfruje dane ofiar, ale również realizuje strategię podwójnego wymuszenia (double extortion), polegającą na równoczesnym szyfrowaniu plików i grożeniu ujawnieniem wykradzionych danych. Ataki tego rodzaju koncentrują się przede wszystkim na dużych organizacjach, co wpisuje się w taktykę tzw. „big-game hunting” — ataków na największe cele, których złożona infrastruktura i krytyczne dane stają się łakomym kąskiem dla cyberprzestępców. Dzięki zastosowaniu zaawansowanych narzędzi, Interlock skutecznie infiltruje sieci ofiar i eskaluje swoje uprawnienia.

Pierwszą aktywność tego ransomware zaobserwowano we wrześniu 2024 roku, kiedy to przeprowadzono serię ataków na organizacje z sektora zdrowia, technologii, produkcji oraz instytucje rządowe w Stanach Zjednoczonych. Interlock atakował infrastrukturę organizacji, wykorzystując niezałatane luki w zabezpieczeniach. Według danych udostępnionych na blogu Interlock, ich działania są częściowo motywowane chęcią pociągnięcia firm do odpowiedzialności za słabe cyberbezpieczeństwo, a także zyskiem finansowym.

Jak działa?

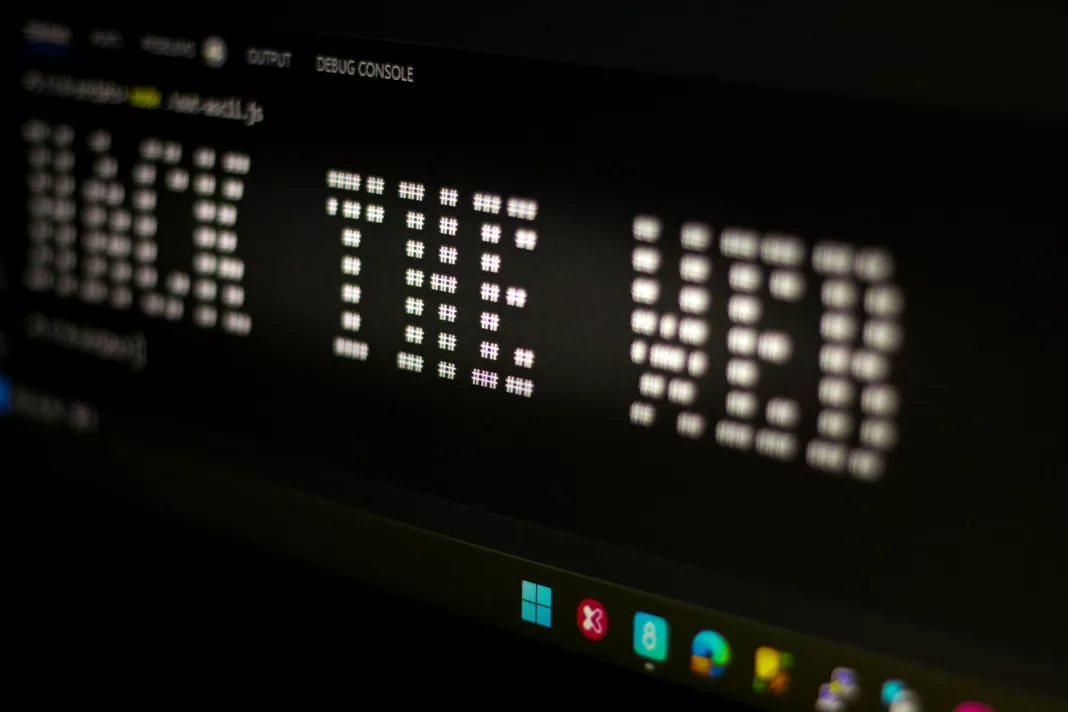

Badania Cisco Talos ujawniają szczegóły ataków, które trwają średnio około 17 dni od pierwszego naruszenia do wdrożenia ransomware Interlock. Początkowy dostęp do systemu uzyskiwany był poprzez fałszywy plik instalatora przeglądarki Google Chrome, który uruchamiał złośliwe oprogramowanie typu RAT (Remote Access Trojan). Po uruchomieniu, złośliwy plik instalował skrypt PowerShell, który zapewniał trwały dostęp do systemu, umożliwiając dalsze działania.

Zidentyfikowano również złodzieja poświadczeń, który został napisany w języku Golang. Jak podaje Cisco Talos działał on poprzez kopiowanie danych logowania przechowywanych w przeglądarkach ofiary i zapisywał je w pliku. Z kolei keylogger rejestrował naciśnięcia klawiszy. Dodatkowo, atakujący wykorzystywali technikę kerberoasting, aby zdobyć poświadczenia o wyższych uprawnieniach.

W trakcie ataku, Interlock uruchamiał narzędzia takie jak Azure Storage Explorer i AzCopy, które pozwalają na przesyłanie danych do chmury Azure, kontrolowanej przez napastnika. Interlock wykorzystuje technologię ransomware do szyfrowania plików ofiar, nadając im rozszerzenie „.Interlock” oraz umieszczając plik z żądaniem okupu w każdym zaszyfrowanym folderze. Próba wymuszenia zawierała instrukcje, grożące ujawnieniem danych ofiary, jeśli nie zostanie dokonana zapłata w ciągu 96 godzin.

Interlock i Rhysida

Według jednej z hipotez Cisco Talos, wysnutej na podstawie zauważalnych podobieństw w metodach TTP, narzędziach i zachowaniach plików binarnych i szyfrujących, ransomware Interlock mógł ewoluować z ransomware Rhysida.

W trakcie analizy zauważono nakładające się fragmenty kodu w plikach binarnych ransomware Interlock i Rhysida. Dodatkowo, lista wykluczeń plików i folderów zakodowana w wariancie ransomware Interlock dla systemu Windows wykazuje podobieństwa do tej, która została wcześniej zaobserwowana w ransomware Rhysida. Informacje o Rhysida zostały przedstawione przez Cisco Talos w ostrzeżeniu o zagrożeniach z sierpnia 2023 roku.

Interlock demonstruje wysoki poziom zaawansowania technicznego, stosując złożone metody ataku, od początkowego naruszenia, po skuteczne szyfrowanie plików i żądanie okupu. Przykład tej kampanii podkreśla rosnące zagrożenie, jakie stanowią wyspecjalizowane grupy ransomware, których celem są duże organizacje.